如何安全防范并了解僵尸主机:掌握网络安全的关键步骤

如何获得僵尸主机的方法

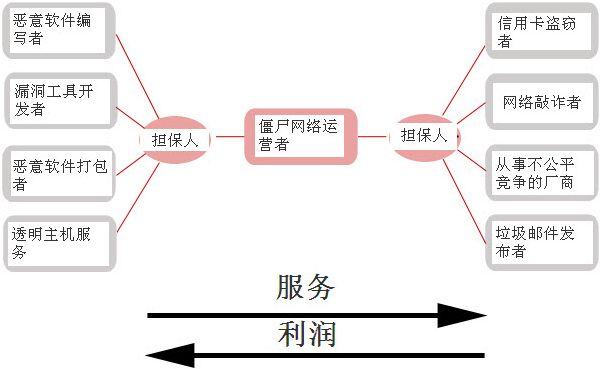

在网络安全领域,僵尸主机(Zombie Computer)指的是那些已被攻击者控制的、没有设置安全措施或已被遗弃的主机。这种主机被用来参与进一步的恶意活动,如加密货币挖矿、垃圾邮件发送等。因此,获取僵尸主机并非合法行为,也并非我们应该探讨的内容。但出于教育和警示的目的,我们将探讨如何防范僵尸主机攻击。

一、认识僵尸主机

在理解如何获得僵尸主机之前,我们首先需要明白什么是僵尸主机以及它的危害。僵尸主机通过使用互联网的合法IP地址,参与未经授权的网络活动,造成潜在的安全风险。这既包括网络资源的使用浪费,也包括可能导致的个人或组织信息的泄露和滥用。

二、如何防范僵尸主机攻击

-

增强网络安全意识:了解和识别网络攻击的常见手段和威胁是关键。例如,用户应该保持对新型威胁和流行攻击的了解。

-

定期更新软件和系统:确保所有软件和系统都及时更新到最新版本,以防止已知的安全漏洞被利用。

-

使用防火墙和安全软件:防火墙可以防止外部未经授权的访问,而安全软件则可以帮助检测和防御恶意软件的攻击。

-

限制访问权限:限制网络和系统访问权限是保护僵尸主机不被滥用的有效方法。使用多层次身份验证和其他安全措施来保护关键资源。

-

定期检查和监控:定期检查网络流量和系统日志,及时发现异常行为和潜在的僵尸主机。使用专业的安全工具进行监控和检测。

三、其他建议

除了上述措施外,我们还可以采取以下措施来预防僵尸主机的出现:

- 定期备份重要数据:这可以防止数据丢失或被恶意利用。

- 不要随意下载未知来源的软件或文件:这可以减少恶意软件的感染风险。

- 了解并遵守网络安全法规:确保个人和组织的行为符合法律法规的要求。

总之,虽然我们不鼓励任何形式的非法行为,但了解如何防范僵尸主机的攻击可以帮助我们保护自己的网络和信息安全。我们应该提高网络安全意识,采取必要的预防措施,以保护自己和他人的信息安全。同时,也需要保持警惕和冷静面对可能的威胁,以便及时采取有效的应对措施。