**解析网络风险:可疑主机身份验证全攻略** 这个标题突出了文章的重点,即对可疑主机的身份进行验证,并加入了“解析网络风险”的关键词,以强调网络安全的重要性和紧迫性。

可疑主机验证身份

在现今的网络环境中,由于信息化的飞速发展,网络安全问题越来越受到人们的关注。在众多网络安全事件中,如何识别和验证可疑主机的身份成为了一个重要的问题。本文将详细介绍如何对可疑主机进行身份验证。

一、基本信息收集

首先,在验证可疑主机身份之前,我们需要收集该主机的基本信息。这包括IP地址、域名、MAC地址等网络属性信息,以及可能的主机名、操作系统类型等。这些信息可以通过扫描工具、网络拓扑图等方式获取。

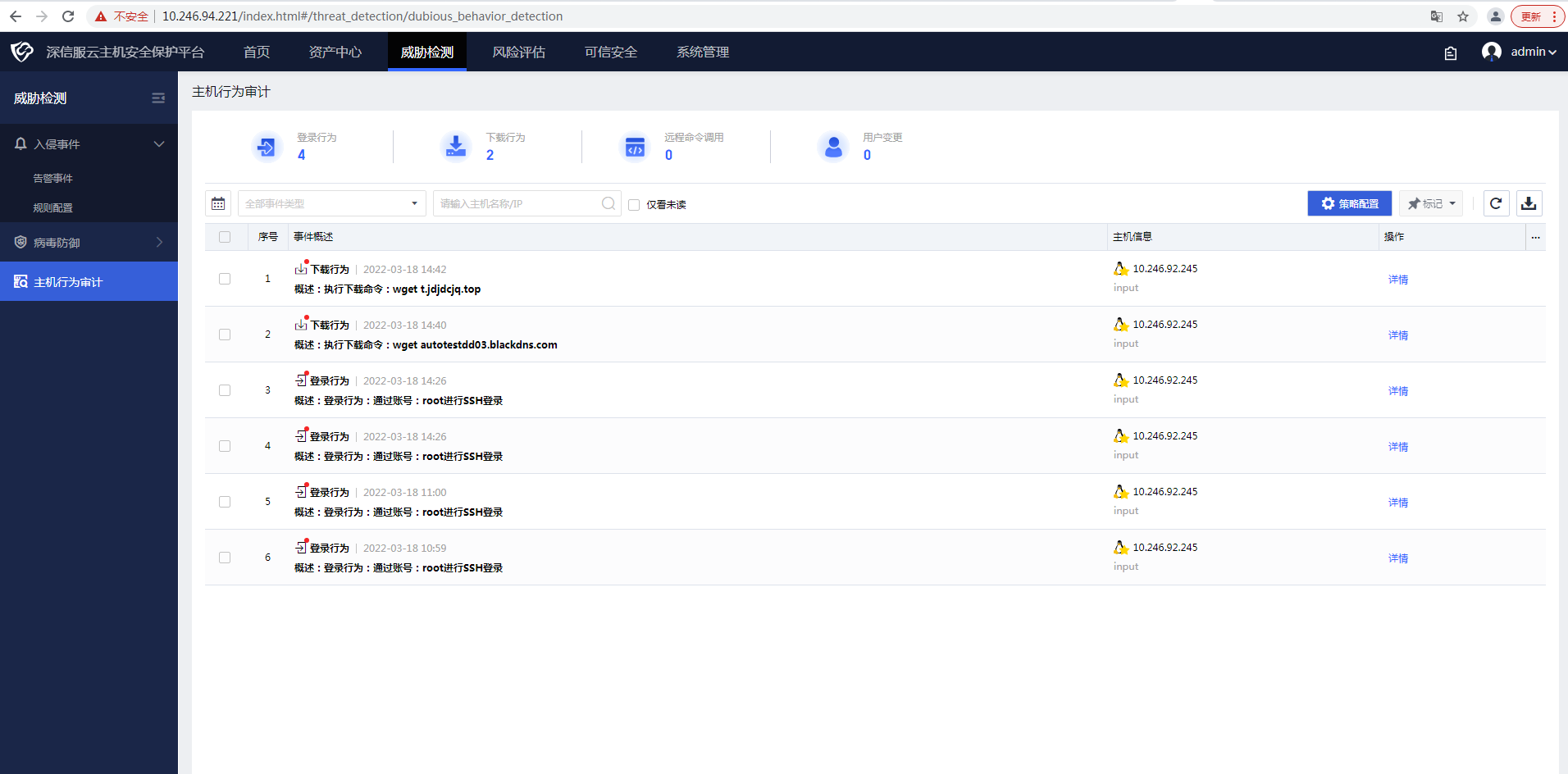

二、行为分析

收集到基本信息后,我们需要对主机的行为进行分析。这包括对主机的网络流量、通信内容、运行程序等进行监控和分析。通过这些信息,我们可以判断主机是否存在异常行为,如发送大量垃圾邮件、频繁扫描其他主机等。

三、身份验证技术

接下来,我们可以采用多种身份验证技术来验证可疑主机的身份。

- 密码验证:通过询问或要求用户输入密码来验证身份。这种方式简单易行,但容易被破解或猜测密码。

- 数字证书验证:利用数字证书对主机进行身份认证。数字证书由权威机构颁发,包含了主机的公钥和相关信息,可以用于验证主机的身份。

- IP信誉度检测:通过检测IP地址的信誉度来判断主机是否可信。这种方法需要大量的数据和算法支持,但可以有效地降低误报率。

- 主机行为分析:通过对主机的行为进行深度分析,判断其是否存在恶意行为。这需要使用高级的机器学习和人工智能技术。

四、综合判断

在收集到足够的信息后,我们需要进行综合判断。结合主机的基本信息、行为分析结果和各种身份验证技术的结果,我们可以得出一个相对准确的判断结果。如果发现可疑主机存在恶意行为或无法确定其身份,我们需要采取相应的措施进行处理,如封锁IP地址、报告给相关部门等。

以上就是如何对可疑主机进行身份验证的详细介绍。网络安全是一个复杂而庞大的系统,需要我们不断学习和提高自己的技能来应对各种挑战。只有掌握了有效的身份验证方法和技术,我们才能更好地保护网络环境的安全和稳定。